Die Meldungen in den Medien über verschiedenste Versionen erpresserischer Verschlüsselungstrojaner überschlagen sich. Locky, CryptoLocker & Co. fallen über Unternehmen jedweder Größe her und machen auch vor kritischen Intrastrukturen wie Krankenhäusern oder Stromversorgern nicht Halt. Das Einfallstor sind häufig veraltete Firmware, Sicherheitslücken in Browsern oder unachtsam geöffnete E-Mail-Anhänge. Einmal im Unternehmen, breitet sich Schadsoftware oft rasend schnell aus und verschlüsselt ungebremst wertvolle Daten.

Die wichtigste Maßnahme gegen die Folgen von Ransomware-Angriffen sind funktionierende Backups, die nicht veränderbar sind.

Was ist nun mit „make your backup apolutable!“ gemeint?

Gemeinsam mit HPE + Veeam haben die Consultants der Concat AG eine Hardware-Repository-Appliance entwickelt, die den erweiterten Schutz der Daten im Backup durch Immutability-Funktionen ermöglicht. Basierend auf den leistungsstarken HPE Apollo-Servern und einem gehärteten Ubuntu-Linux als Betriebssystem können Backup-Daten bis in den hohen Terabyte-Bereich abgelegt werden.

Die Formal lautet also: Apollo + Immutable = apolutable ?

Was bedeutet immutable (unveränderlich)?

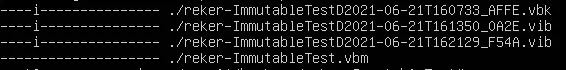

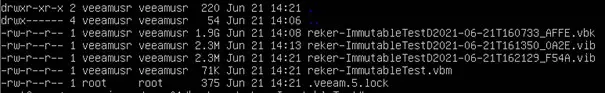

Unveränderlich bedeutet, dass ein Angreifer die Dateien im Backup-Repository weder verändern noch löschen kann. Ein Löschvorgang ist nur mit Root-Rechten direkt im Linux OS möglich. Während der Installation nehmen unsere Consultants weitere Sicherheitsmechanismen und Konfigurationseinstellungen vor, die das zusätzlich erschweren. Selbst ein Administrator am Veeam-Backup-Server kann so die Dateien in unserem Hardware-Repository-Appliance weder verändern noch löschen.

Ransomware ist heutzutage derart intelligent, dass sie Veeam-Backup-Dateien im Netzwerk des Kunden ausfindig machen kann und diese dann noch vor der Verschlüsselung der Primärdaten im Haupt-Storagesystem verschlüsselt oder gar direkt löscht. So verlieren Kunden sowohl den Zugriff auf die Primärdaten als auch auf die Backups und können im schlimmsten Fall keine Wiederherstellung der Daten durch einen Restore durchführen. Genau das verhindert unsere speziell gehärtete Hardware-Repository-Appliance, indem sie Backup-Dateien unveränderlich macht.

Nachdem die Hardware-Repository-Appliance erfolgreich implementiert und eingerichtet ist, kann der Speicherbereich – typisch Veeam – einfach und schnell genutzt werden.

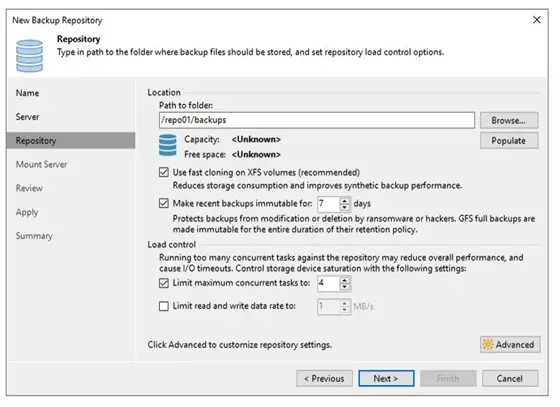

Im ersten Schritt muss der Speicherplatz der Appliance als neues Repository eingerichtet werden. Bei der Einrichtung tauchen die zusätzlichen, unterstützten Optionen auf und können aktiviert und konfiguriert werden.

Mit „Fast Cloning“ kann die Administration im Linux-XFS-Filesystem zusätzlich eine RefLink-Funktion nutzen. Diese beschleunigt das Backup und legt Daten optimiert ab, was wiederum Speicherplatz im Repository spart.

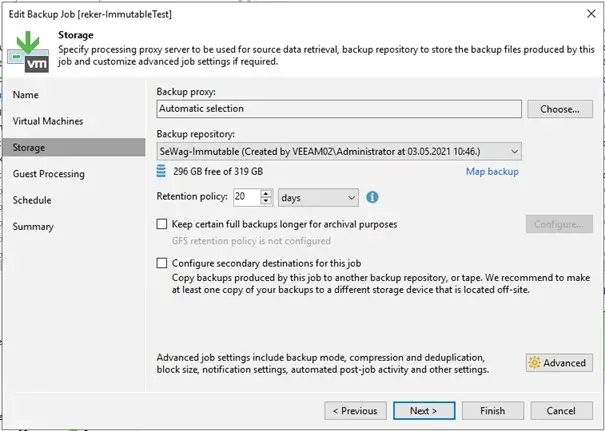

Im Backup-Job selbst ist dann nur das neu eingerichtete Repository auszuwählen:

Vorhandene Veeam-Funktionen wie Instant Recovery, Sure Backup oder Application Item Restore bleiben in ihrer Funktion bei der Nutzung unserer Hardware-Repository-Appliance erhalten. Diese können Sie weiterhin wie gewohnt nutzen.

Ready, set, DONE? Leider nicht so einfach!

Hardware und Software sind beim Schutz von Daten nur die eine Seite der Medaille! Die andere, weitaus komplexere Seite lässt sich mit dem Begriff menschlicher Faktor umschreiben. Unsere Consultants und System-Engineers mit jahrelanger Erfahrung zu Produkten und Lösungen von HPE und Veeam stehen auch hier unseren Kunden tatkräftig zur Seite!

Die wichtigsten Fragen zu Backup „apolutable“

Unsere Consultants unterstützen bereits bei der Planung und dem Sizing der zukünftigen Backup- und Replikations-Lösungen – schon vor dem eigentlichen Beschaffungsprozess. Auch nach der Implementierung sind wir für Sie da. Auf Wunsch sorgt unser Managed Service & Support für den reibungslosen Betrieb Ihrer Backup-Umgebung mit der neuen Hardware-Repository-Appliance.